Alrededor de 400 galones de gasolina fueron robados de una gasolinera hace unos días usando un control remoto especial para ponerlo en «modo dispensar» y obtener la gasolina gratis. No es un incidente aislado y, a lo largo de los años, las surtidores de gasolina han sido pirateadas utilizando diferentes métodos, algunas ejecutan Linux integrado y están conectadas a Internet como un enrutador.

Anteriormente notamos que los dispositivos conectados a Internet, como cámaras IP y enrutadores, a menudo no eran seguros, ya que la mayoría estaban configurados con credenciales predeterminadas (nombre de usuario/contraseña). Fui de mochilero hace unos años, y cada vez que me quedaba en algún lugar, intentaba iniciar sesión en la interfaz web del enrutador usando el infame admin/admin, y funcionó aproximadamente el 80% del tiempo. En 2016, también noté que cambiar las credenciales predeterminadas puede no ayudar, ya que el puerto telnet de mi enrutador de módem se abrió al exterior y se configuró con credenciales predeterminadas .

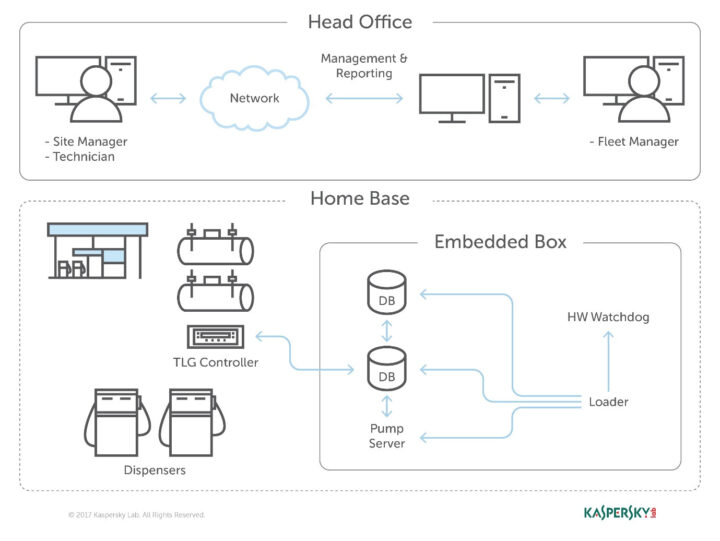

Las surtidores de gasolina tienen mucho más en común con los enrutadores de lo que pensé inicialmente, como reportado por FOX 8, muchos modelos vienen con un código de acceso predeterminado que no siempre puede ser cambiado por el gerente de la estación de servicio, y usando un remoto especial es posible cambiar el precio y otros parámetros. Algunas gasolineras también forman parte del Internet de las cosas con todos los surtidores de gasolina conectados a la nube a través de puertas de enlace (llamadas «caja integrada» a continuación) para habilitar supervisión remota, pero eso también introduce vulnerabilidades de seguridad como se indica en un estudio de Kaspersky en 2018.

Notaron una caja embebida que ejecuta un Linux con un pequeño servidor httpd y responsable de administrar todos los componentes de la estación, incluidos los dispensadores, las terminales de pago y más. Esa caja estaba conectada a Internet y, al buscar una cadena específica en un servicio como Shodan, se localizarían más de 1000 cajas integradas instaladas en todo el mundo. En el momento del estudio, Kaspersky dijo que alrededor del 29% de las estaciones de servicio en India y el 27% en los EE. UU. estaban conectadas a Internet.

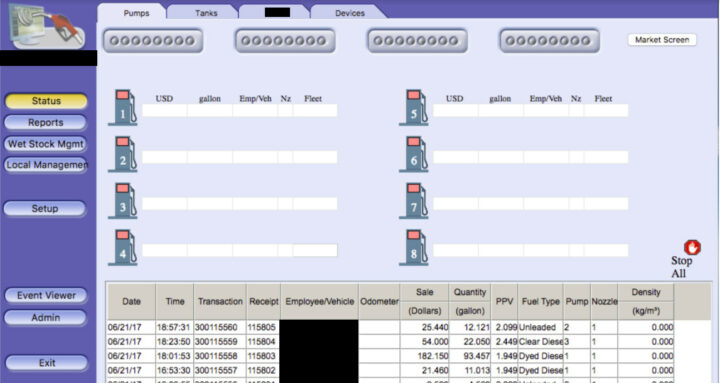

Los manuales de usuario del fabricante de la caja integrada incluían capturas de pantalla, credenciales predeterminadas, diferentes comandos y una guía paso a paso sobre cómo acceder y administrar cada una de las interfaces, y no requería un hacker experto para acceder al tablero. Kaspersky «comprendió cuán obsoleto era el dispositivo cuando nos dimos cuenta de que estaba operativo y accesible de forma remota mediante servicios que no espera ver en los dispositivos modernos», por lo que asumo que los puertos HTTP (80) y telnet (23) estaban abiertos.

Una vez que tenga acceso al tablero, podría hacer algunas cosas divertidas:

- Apague todos los sistemas de combustible

- Provocar fugas de combustible y riesgo de accidentes

- Cambiar el precio del combustible

- Evitar terminal de pago para robar dinero

- Raspe las matrículas de los vehículos y las identidades de los conductores

- Detener el funcionamiento de la estación, exigiendo un rescate a cambio

- Ejecutar código en la unidad controladora

- Muévete libremente dentro de la red de gasolineras

La investigación adicional del firmware también reveló un nombre de usuario y una contraseña codificados, así como un código inseguro que permitía la ejecución remota de código. Esas vulnerabilidades se corrigieron hace cuatro años, pero queda por ver si se actualizaron todas las cajas incrustadas (puertas de enlace) afectadas.

Traducido del artículo en inglés «Gas pumps happen to be about as insecure as your typical router«.

Publicaciones traducidas automáticamente